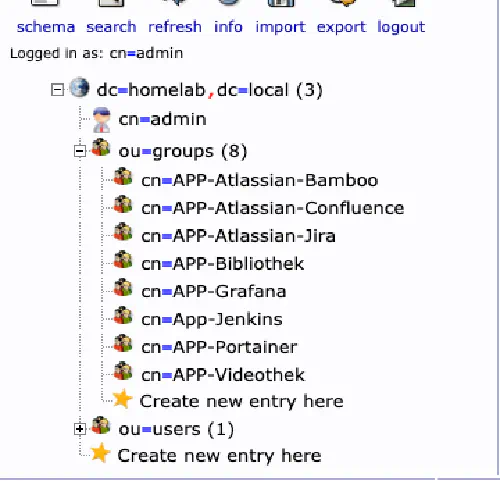

Tutorial ini dibangun di atas pengetahuan sebelumnya tentang “Hal-hal hebat dengan kontainer: Menjalankan Jenkins pada Synology DS”. Jika Anda sudah memiliki LDAP di awal, Anda hanya perlu membuat grup aplikasi yang sesuai:

Setelah itu, Anda perlu memasukkan pengaturan di Jenkins. Saya klik “Kelola Jenkins” > “Konfigurasi Keamanan Global”.

Penting: Untuk sertifikat yang ditandatangani sendiri, truststore harus disediakan oleh Java-Opts dari server Jenkins. Karena server Jenkins saya dibuat melalui file Docker Compose, tampilannya seperti ini untuk saya:

version: '2.0'

services:

jenkins:

restart: always

image: jenkins/jenkins:lts

privileged: true

user: root

ports:

- port:8443

- port:50001

container_name: jenkins

environment:

JENKINS_SLAVE_AGENT_PORT: 50001

TZ: 'Europe/Berlin'

JAVA_OPTS: '-Dcom.sun.jndi.ldap.object.disableEndpointIdentification=true -Djdk.tls.trustNameService=true -Djavax.net.ssl.trustStore=/store/keystore.jks -Djavax.net.ssl.trustStorePassword=pass'

JENKINS_OPTS: "--httpsKeyStore='/store/keystore.jks' --httpsKeyStorePassword='pass' --httpPort=-1 --httpsPort=8443"

volumes:

- ./data:/var/jenkins_home

- /var/run/docker.sock:/var/run/docker.sock

- /usr/local/bin/docker:/usr/local/bin/docker

- ./keystore.jks:/store/keystore.jks

- ./certs:/certs

logging:

..... usw