Як користувач Synology Diskstation, я запускаю багато служб у своїй мережі Homelab. Розгортаю програмне забезпечення в Gitlab, документую знання в Confluence та читаю технічні довідники через веб-сервер Calibre.

Всі мережеві служби обмінюються даними в зашифрованому вигляді і захищені за допомогою центрального адміністрування користувачів. Сьогодні я покажу, як я захистив свою службу Calibre за допомогою SSL-шифрування, реєстрації доступу і обмеження доступу через LDAP. Для цього посібника необхідні попередні знання з “х0” та “х1”.

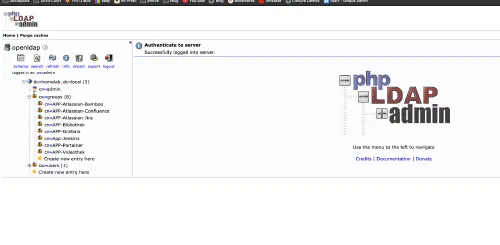

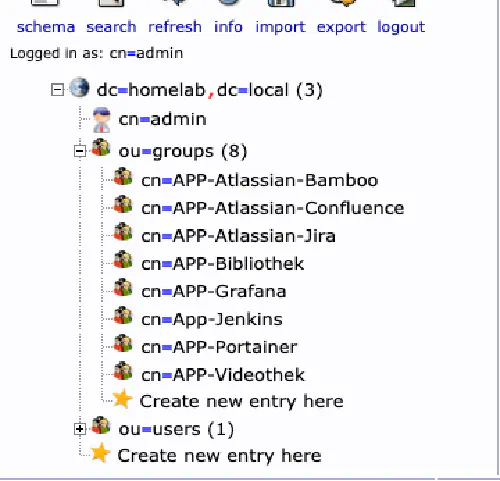

Мій LDAP сервер

Як я вже писав, у мене працює центральний openLDAP сервер в контейнері Docker. Я також створив кілька прикладних груп.

Захистити незахищений додаток за допомогою зворотного проксі

Оскільки образ Docker “linuxserver/calibre-web” не підтримує шифрування SSL і LDAP, я створюю віртуальну мережу з назвою “calibreweb” і ставлю перед сервером Calibre зворотний проксі-сервер NGINX. Ось так виглядає мій файл Docker Compose. Всі майбутні журнали доступу зберігаються в каталозі журналів, а мої самопідписані сертифікати - в каталозі сертифікатів.

version: '3.7'

services:

nginx:

image: weseek/nginx-auth-ldap:1.13.9-1-alpine

container_name: calibre-nginx

environment:

- 'TZ=Europe/Berlin'

volumes:

- ./default.conf:/etc/nginx/conf.d/default.conf

- ./certs:/etc/certs

- ./logs:/var/log/nginx

ports:

- 8443:443

networks:

- calibreweb

restart: unless-stopped

calibre-web:

image: linuxserver/calibre-web

container_name: calibre-web

environment:

- PUID=.....

- PGID=....

- TZ=Europe/Berlin

volumes:

- /volume/docker/calibre/app.db:/app/calibre-web/app.db

- /volume/Buecher:/books

expose:

- 8083

restart: unless-stopped

networks:

- calibreweb

networks:

calibreweb:

Більше корисних образів Docker для домашнього використання можна знайти в Докерверс.

Налаштування Nginx

Файл “default.conf” містить всі конфігурації LDAP та шифрування. Звичайно, URL, binddn, сертифікати, порти, а також пароль і група повинні бути скориговані.

# ldap auth configuration

auth_ldap_cache_enabled on;

auth_ldap_cache_expiration_time 10000;

auth_ldap_cache_size 1000;

ldap_server ldap1 {

url ldaps://ldap.server.local:636/dc=homelab,dc=local?uid?sub?(&(objectClass=inetorgperson));

binddn "cn=root oder so,dc=homelab,dc=local";

binddn_passwd "password";

connect_timeout 5s;

bind_timeout 5s;

request_timeout 5s;

ssl_check_cert: off;

group_attribute memberUid;

group_attribute_is_dn off;

require group "cn=APP-Bibliothek,ou=Groups,dc=homelab,dc=local";

require valid_user;

}

server {

listen 443 ssl;

server_name localhost;

ssl_certificate /etc/certs/fullchain.pem;

ssl_certificate_key /etc/certs/privkey.pem;

#weitere SSL-Einstellungen

location / {

auth_ldap "LDAP-ONLY";

auth_ldap_servers ldap1;

proxy_set_header Host $http_host;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Scheme $scheme;

proxy_pass http://calibre-web:8083; #<- docker expose port

}

}

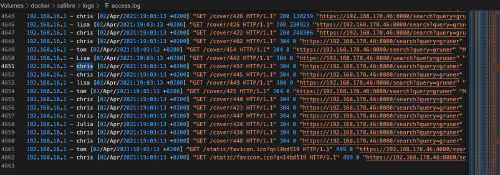

Якщо тепер запустити налаштування командою “docker-compose -f …etc… up”, то в журналі доступу також можна побачити доступи користувачів, що увійшли в систему:

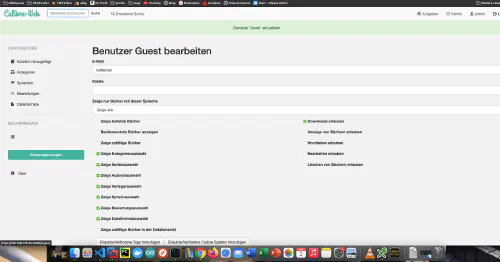

Оскільки користувачі LDAP є лише гостьовими користувачами, права гостьових користувачів слід встановити у Calibreweb:

Я запускаю це налаштування для наступних сервісів:* Відеотека (Peertube)* Бібліотека (Calibreweb)* Gitlab (CE не підтримує групи, тому вам доведеться увійти 2 рази)